Vazamento de dados em Harvard revela fragilidade na proteção de ex-alunos e doadores

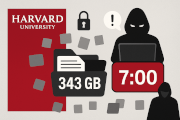

A Universidade de Harvard confirmou recentemente um incidente de segurança relevante: sistemas usados pela divisão de Alumni Affairs & Development foram comprometidos após um sofisticado ataque de vishing (phishing por telefone), resultando em acesso não autorizado a informações sensíveis de ex-alunos, doadores, pais e alguns funcionários.

De acordo com a instituição, o ataque ocorreu no dia 18 de novembro de 2025, quando um agente malicioso conseguiu enganar membros da equipe por meio de chamadas telefônicas, obtendo credenciais para acessar os sistemas internos. Logo após a detecção, a universidade desativou o acesso indevido e acionou peritos em cibersegurança, além de autoridades legais, para conduzir a investigação.

O que foi exposto no vazamento

Apesar de Harvard afirmar que os bancos de dados em questão não continham informações extremamente sensíveis como números de seguridade social, senhas, dados financeiros ou números de cartão de crédito, há um leque expressivo de dados pessoais que podem ter sido comprometidos. Estão possivelmente incluídos no vazamento: endereços físicos (residenciais e comerciais), endereços de e-mail, números de telefone, histórico de participação em eventos da universidade e registros de doações feitas por doadores ou ex-alunos.

A universidade também admitiu incerteza sobre quais registros específicos foram acessados, dizendo, em seu comunicado, que “neste momento não sabemos precisamente quais informações foram visualizadas pelo invasor”.

A gravidade do ataque: engenharia social por voz

O fato de o ataque ter sido realizado via vishing evidencia a sofisticação da abordagem. Diferente de um phishing tradicional por e-mail, o vishing explora a confiança humana por meio de ligações telefônicas, habilidades de persuasão e a sensação de urgência ou legitimidade.

Esse método mostra que, mesmo em instituições com fortes proteções técnicas, o fator humano continua sendo uma das portas de entrada mais vulneráveis. A equipe de Harvard, aparentemente, não estava suficientemente preparada para identificar esse tipo de ameaça, o que permitiu que o invasor ganhasse acesso privilegiado.

Implicações para a comunidade Harvard

Os grupos afetados incluem uma ampla gama de pessoas: ex-alunos, seus parceiros, doadores, pais de alunos (atuais e antigos), e também alguns funcionários e estudantes.

Para esses indivíduos, os riscos podem variar desde phishing direcionado com base nas informações expostas até tentativas de fraude mais elaboradas ou até chantagem, dependendo da informação que foi acessada. Para a universidade, há riscos reputacionais, além de pressões para reforçar seus controles de segurança e demonstrar responsabilidade na gestão de dados sensíveis de sua comunidade.

Recomendações para prevenção e resposta

Como analista de cibersegurança, destaco algumas medidas importantes para mitigar esse tipo de risco:

-

Treinamento específico para equipes de desenvolvimento e alumni: A capacitação para identificar chamadas suspeitas, verificar a identidade de quem liga e adotar protocolos rigorosos antes de conceder acesso pode reduzir a eficácia de ataques de vishing.

-

Autenticação multifator (MFA) para acesso a sistemas críticos, especialmente para áreas de desenvolvimento, doações e base de dados de ex-alunos, para tornar o acesso não autorizado mais difícil.

-

Monitoramento e auditoria de acesso a dados sensíveis, com geração de logs detalhados e alertas quando acessos incomuns forem detectados (por exemplo, login a partir de localização ou hora não habitual).

-

Plano de resposta a incidentes específico para vazamento de dados: além de um plano clássico para ransomware, é necessário ter estratégias para notificar afetados, cooperar com investigações e mitigar os impactos reputacionais.

-

Comunicação transparente com os afetados: informar de forma clara e rápida os ex-alunos, doadores e demais membros da comunidade sobre o que está sendo investigado, quais dados podem ter sido comprometidos e que medidas estão sendo tomadas pode restaurar a confiança e evitar danos maiores.

Conclusão

O vazamento de dados na divisão de ex-alunos e doadores de Harvard revela como até mesmo instituições centenárias e renomadas não estão imunes a ataques baseados em engenharia social. A técnica de vishing mostra que os invasores modernos exploram vulnerabilidades humanas tão bem quanto falhas técnicas. É urgente que universidades e organizações com bases de dados sensíveis reforcem não apenas seus controles técnicos, mas também sua resiliência humana — por meio de treinamento, autenticação reforçada e estratégias de resposta bem definidas. A proteção de dados pessoais, especialmente aqueles ligados à reputação institucional e filantropia, deve ser tratada como prioridade estratégica para garantir a segurança e a confiança de toda a comunidade.

Referências bibliográficas

The Harvard Crimson. “Data Breach at Harvard’s Development Office May Have Exposed Donor Records, Personal Information.” The Harvard Crimson, 22 nov 2025. Disponível em: https://www.thecrimson.com/article/2025/11/22/alumni-affairs-data-breach/ The Crimson

Bleeping Computer. “Harvard University discloses data breach affecting alumni, donors.” Bleeping Computer, 24 nov 2025. Disponível em: https://www.bleepingcomputer.com/news/security/harvard-university-discloses-data-breach-affecting-alumni-donors/