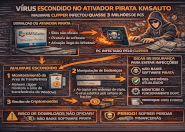

KMSAuto infecta quase 3 milhões de PCs: lições de segurança sobre malware escondido em “ativadores”

A notícia de que um vírus oculto no famoso ativador KMSAuto infectou quase 3 milhões de computadores acende um alerta vermelho para usuários, administradores de rede e profissionais de segurança: ferramentas aparentemente “inocentes”, especialmente aquelas associadas a software pirata, muitas vezes escondem ameaças poderosas e prejudiciais. A campanha identificada envolvia um malware clipper embutido na distribuição de um conhecido ativador de software Windows e Office, que foi baixado milhões de vezes antes de ser identificado como malicioso — gerando prejuízos financeiros, comprometendo a integridade de sistemas e expondo usuários a riscos críticos de segurança.

Neste artigo, como analista de cibersegurança, vamos dissecar esse incidente — avaliando a natureza da ameaça, os vetores de propagação, os mecanismos de ação do malware, os impactos para vítimas e organizações, e as melhores práticas para prevenção e mitigação diante de ameaças similares.

1. Ativadores de software: uma porta aberta para malware

1.1 O que são ativadores como KMSAuto

Ferramentas como o KMSAuto são amplamente conhecidas em comunidades de pirataria de software como “ativadores” capazes de validar cópias não licenciadas de sistemas operacionais Windows ou pacotes Office sem a aquisição de uma chave legítima. Esses programas funcionam simulando um servidor de ativação interno (KMS — Key Management Service) que engana o software legítimo para que ele pense estar ativado por um serviço corporativo autorizado.

Embora esses utilitários possam parecer “inofensivos” para quem busca economia, trata-se de software não autorizado que viola termos de uso e os direitos de propriedade intelectual. Mais importante ainda, como demonstrado pelo incidente em análise, esses ativadores são vetores ideais para esconder malware, porque já atraem um público disposto a baixar e executar código de fontes externas.

2. A natureza da ameaça: malware clipper escondido

2.1 Este malware era um clipper

Em vez de simplesmente ser um vírus genérico, a ameaça distribuída no pacote KMSAuto era um malware classificado como clipper — um tipo de ameaça que monitora a área de transferência do sistema, procurando padrões específicos (como endereços de criptoativos, URLs de carteiras ou contas bancárias) e substitui esses valores por endereços controlados pelos atacantes, redirecionando inadvertidamente os fundos da vítima.

Esse tipo de malware é especialmente furtivo, pois:

-

não impede que o usuário utilize o sistema normalmente;

-

não dispara alertas óbvios de detecção;

-

atua silenciosamente no momento em que a vítima copia e cola endereços para transações.

Essa técnica tem sido usada com frequência em campanhas de roubo de criptomoedas, porque o usuário ao copiar um endereço válido de carteira para enviar fundos pode, sem perceber, enviar para o endereço do atacante.

3. Escala da campanha e vetores de disseminação

3.1 Aproximadamente 3 milhões de PCs infectados

De acordo com as investigações, o pacote malicioso foi baixado quase 3 milhões de vezes — um número que reflete o enorme alcance de ferramentas de pirataria e como essas distribuições podem se tornar vetores de ataque em massa. Esses downloads ocorreram em sites de compartilhamento de software não oficiais, fóruns e plataformas de terceiros que hospedam utilitários de ativação.

A escalabilidade se deve a duas características principais:

-

Alta popularidade de ferramentas como KMSAuto, que atraem usuários que desejam evitar custos de licenciamento;

-

Distribuição em canais informais, onde não há mecanismos de validação ou controle de integridade de arquivos, facilitando a propagação de versões maliciosas.

4. Como o malware atuava tecnicamente

4.1 Monitoramento da área de transferência

O clipper se instala silenciosamente no computador após a execução do instalador do ativador pirata. Uma vez ativo, ele monitora constantemente a área de transferência (clipboard) do sistema em busca de padrões que se assemelhem a:

-

endereços de carteiras de criptomoedas (Bitcoin, Ethereum, etc.);

-

contas de serviços financeiros eletrônicos;

-

códigos/credentials usados em transações.

Quando identifica um padrão correspondente a um endereço de criptomoeda, por exemplo, ele substitui esse endereço por um que pertence ao atacantes, redirecionando qualquer envio subsequente.

4.2 Persistência e evasão

O malware empregava técnicas de persistência para garantir que fosse executado a cada inicialização do sistema — criando entradas no registro ou serviços de inicialização automática — e evitava técnicas básicas de detecção por antivírus ao empregar:

-

ofuscação de código;

-

nomes de arquivos enganosos;

-

uso de processos aparentes inofensivos.

Essas práticas dificultam a detecção por sistemas de segurança que dependem apenas de assinaturas ou heurísticas básicas, exigindo análise comportamental mais profunda.

5. Impactos para vítimas e organizações

5.1 Perdas financeiras diretas

O vetor de clipper é projetado para sequestrar fundos de criptomoedas. Com milhões de máquinas infectadas, o potencial de perdas acumuladas pode ser substancial — mesmo que apenas uma fração dos usuários infectados realizasse transações de criptoativos.

5.2 Risco de exposição de credenciais e outros dados sensíveis

Embora o foco principal seja o redirecionamento de endereços de transações, um malware ativo no sistema pode, em alguns casos, expandir sua atuação para outras ameaças, como:

-

roubo de credenciais de autenticação em serviços financeiros;

-

espionagem de dados sensíveis no sistema;

-

habilitação de backdoors para campanhas futuras.

5.3 Erosão da confiança no ecossistema digital

Casos como esse reforçam a percepção de que software pirata ou não oficial representa risco elevado, não apenas do ponto de vista legal, mas também de segurança digital, prejudicando a confiança dos usuários em qualquer download de terceiros.

6. Estratégias de prevenção e resposta

6.1 Evitar software pirata e downloads não oficiais

A primeira e mais importante recomendação de segurança é não baixar nem executar ferramentas piratas ou utilitários que prometem ativar software pago sem licença legítima. Softwares não verificados são fontes comuns de malware — não apenas clippers, mas também ransomware, trojans bancários e spyware.

6.2 Utilizar soluções de segurança com análise comportamental

Soluções modernas de EDR/XDR (Endpoint Detection and Response / Extended Detection and Response) que monitoram:

-

comportamento de processos;

-

acesso e modificação de clipboard;

-

execução de binários fora de lojas oficiais;

podem detectar atividades anômalas mesmo quando o malware não corresponde a uma assinatura conhecida.

6.3 Educação e conscientização do usuário

Usuários precisam compreender os riscos de baixar software fora de canais oficiais, reconhecer sinais de possíveis infecções (como comportamentos estranhos durante transações de criptomoedas) e saber como responder a incidentes (ex.: isolar o dispositivo, escanear com ferramentas confiáveis, restaurar backups).

Conclusão

O incidente envolvendo um vírus escondido no ativador KMSAuto que infectou quase 3 milhões de PCs exemplifica de forma clara um padrão recorrente nas ameaças cibernéticas contemporâneas: a exploração de ferramentas populares e aparentemente benignas como vetores de distribuição para malware sofisticado. Ao disfarçar um clipper como uma ferramenta de ativação, os cibercriminosos conseguiram atingir uma ampla base de usuários — muitos dos quais eram negligentes quanto à origem e integridade do software que executaram.

Esse caso reforça duas verdades essenciais para o cenário de cibersegurança atual:

-

Software pirata e utilitários não oficiais são riscos graves não apenas porque violam termos de uso, mas porque são frequentemente usados como “cavalo de Troia” para ameaças ocultas.

-

Técnicas de malware modernas, como clippers que manipulam áreas de transferência, exigem abordagens de defesa comportamentais que vão além da simples detecção de assinaturas ou assinaturas digitais.

Para organizações e usuários, a lição é clara: investir em práticas de segurança reforçadas, educação contínua e ferramentas defensivas modernas não é uma opção, mas sim uma necessidade diante de um ecossistema de ameaças cada vez mais criativo, furtivo e financeiramente motivado.

Referências Bibliográficas

-

Vírus escondido no famoso ativador KMSAuto infectou quase 3 milhões de PCs — Canaltech. Disponível em: https://canaltech.com.br/seguranca/virus-escondido-no-famoso-ativador-kmsauto-infectou-quase-3-milhoes-de-pcs/

-

HackTool.Win32.KMSAuto — Kaspersky Threat Encyclopedia — Kaspersky. Disponível em: https://threats.kaspersky.com/br/threat/HackTool.Win32.KMSAuto/