Deloitte no centro de nova polêmica: Vazamento de códigos-fonte expõe falhas recorrentes em cibersegurança

A Deloitte, uma das maiores consultorias do mundo, está novamente envolvida em um escândalo de segurança digital. Desta vez, um suposto hacker conhecido como “303” divulgou em fóruns da dark web códigos-fonte e credenciais do GitHub vinculados à divisão de consultoria da empresa nos EUA. O vazamento pode ter comprometido projetos confidenciais e exposto vulnerabilidades críticas na infraestrutura interna da companhia. Este incidente reacende preocupações sobre a efetividade dos controles de segurança da Deloitte, especialmente porque não é a primeira vez que a empresa enfrenta problemas semelhantes.

O que foi vazado?

De acordo com as informações divulgadas, o atacante “303” teria acessado e publicado:

-

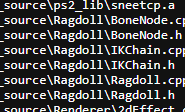

Códigos-fonte de projetos proprietários da Deloitte.

-

Credenciais de acesso ao GitHub (possivelmente incluindo tokens de API e chaves de autenticação).

-

Dados internos de desenvolvimento que deveriam permanecer em ambientes restritos.

Se confirmado, o vazamento pode permitir que outros cibercriminosos explorem brechas nos sistemas da consultoria, aumentando o risco de ataques secundários, espionagem corporativa e roubo de propriedade intelectual.

Histórico de incidentes: Um padrão de falhas?

Este não é o primeiro caso de exposição de dados envolvendo a Deloitte:

2017: Credenciais de VPN expostas no GitHub

-

Pesquisadores encontraram senhas, logins e detalhes operacionais da VPN corporativa da Deloitte em um repositório público.

-

A falha permitiria que invasores acessassem redes internas sem detecção.

Dezembro de 2024: Ataque do grupo “Brain Cipher”

-

A gangue Brain Cipher alegou ter invadido sistemas da Deloitte.

-

A empresa minimizou o caso, afirmando que o vazamento afetou apenas um “sistema de cliente externo”, mas não forneceu detalhes técnicos.

A repetição desses incidentes sugere falhas persistentes na governança de cibersegurança da empresa, mesmo após supostos investimentos em proteção.

Por que esse vazamento é tão grave?

Diferentemente de um simples vazamento de e-mails ou dados pessoais, a exposição de códigos-fonte e credenciais de sistemas internos traz riscos extremos:

-

Backdoors Persistentes – Se as credenciais vazadas ainda forem válidas, invasores podem acessar sistemas críticos sem serem detectados.

-

Espionagem Corporativa – Concorrentes ou agentes maliciosos podem analisar os códigos para explorar vulnerabilidades ou copiar tecnologias.

-

Ataques em Cadeia – Criminosos podem usar as informações para direcionar clientes da Deloitte, aumentando o impacto do vazamento.

O hacker “303” já foi associado a outros ataques de grande escala, incluindo um ataque a uma empresa de software na Índia que afetou grandes seguradoras. Isso indica que o alvo pode ser parte de uma campanha coordenada contra corporações globais.

A resposta (ou a falta dela) da Deloitte

Até o momento, a Deloitte não emitiu nenhum comunicado oficial sobre o caso. O silêncio segue um padrão observado em incidentes anteriores:

-

Minimização do problema (como no caso do Brain Cipher).

-

Falta de transparência sobre o real impacto do vazamento.

-

Ausência de medidas públicas de reparação.

Esse comportamento alimenta desconfiança sobre a postura da empresa em relação à segurança digital. Se uma gigante da consultoria, que assessora outras empresas em gestão de riscos e compliance, sofre repetidos vazamentos, o que isso diz sobre sua própria capacidade de proteção?

Lições para empresas e profissionais de segurança

O caso da Deloitte reforça a necessidade de:

- Monitoramento contínuo de repositórios de código (GitHub, GitLab, etc.) para evitar exposição acidental.

- Autenticação robusta (MFA, gerenciamento de credenciais, revogação de tokens não utilizados).

- Resposta transparente a incidentes – Empresas devem comunicar claramente os riscos e medidas tomadas.

- Auditorias independentes de segurança – Confiar apenas em controles internos pode mascarar vulnerabilidades.

Conclusão: Um alerta para o mercado corporativo

O vazamento na Deloitte não é apenas mais um incidente isolado – é um sinal de que mesmo empresas líderes em consultoria podem estar falhando em proteger seus ativos mais sensíveis. Se códigos-fonte e credenciais internas estão acessíveis na dark web, qualquer organização pode ser o próximo alvo.

Enquanto a Deloitte mantém silêncio, o mercado deve refletir:

-

Será que as políticas de cibersegurança atuais são suficientes?

-

Por que grandes empresas continuam repetindo os mesmos erros?

-

Quando a segurança deixará de ser tratada como um “problema de TI” e se tornará uma prioridade executiva?

Em um cenário onde credenciais expostas podem desencadear ondas de ataques em escala global, manter práticas rígidas de segurança e resposta a incidentes não é apenas recomendável — é vital. O caso da Deloitte reforça a necessidade urgente de auditorias constantes, transparência nos processos e fortalecimento da cultura de segurança digital em todos os níveis organizacionais.

Fonte: https://boletimsec.com.br/deloitte-exposta-codigo-fonte-e-credenciais-internas-vazam-na-dark-web/