Engenharia Social: o elo invisível que conecta quase todos os ataques cibernéticos

No cenário da cibersegurança moderna, muito se fala sobre malwares, explorações de vulnerabilidades, ransomwares e ferramentas avançadas de ataque. No entanto, existe um componente recorrente — e muitas vezes invisível — que precede ou facilita grande parte dessas ofensivas: a engenharia social.

Engenharia social é a manipulação psicológica de indivíduos para que realizem ações ou revelem informações confidenciais. Embora essa técnica não exija necessariamente habilidades técnicas avançadas, sua eficácia é devastadora, justamente porque explora o elo mais vulnerável da cadeia de segurança: o ser humano.

O vetor humano como porta de entrada

Ataques de engenharia social não são novidades. Desde os primeiros e-mails de “príncipes nigerianos” oferecendo heranças milionárias até campanhas modernas de spear phishing direcionadas a executivos de alto escalão, o princípio central permanece: explorar a confiança, a ignorância ou o medo.

Phishing, por exemplo, representa mais de 90% dos vetores iniciais em ataques cibernéticos bem-sucedidos, segundo estudo da Verizon. Isso significa que, mesmo com firewalls, EDRs e autenticação multifator, um clique em um link malicioso pode ser suficiente para iniciar uma cadeia de comprometimento em larga escala.

Casos emblemáticos: confiança como arma

Um exemplo claro da eficácia dessa técnica ocorreu no ataque à empresa de segurança FireEye em 2020. Antes da violação técnica propriamente dita, os atacantes conseguiram coletar dados sensíveis sobre a infraestrutura interna da empresa utilizando perfis falsos em redes sociais, fingindo ser recrutadores ou parceiros comerciais — um clássico exemplo de pretexting, uma variante da engenharia social.

Outro caso emblemático envolveu a Twilio, que sofreu um ataque em 2022 após colaboradores serem enganados por SMS falsos (smishing), redirecionando-os a portais fraudulentos de login. Com as credenciais obtidas, os invasores acessaram sistemas internos e aplicativos de terceiros. Esse tipo de ataque, conhecido como vishing ou smishing, é uma evolução dos golpes tradicionais adaptados para dispositivos móveis.

A engenharia social como componente transversal

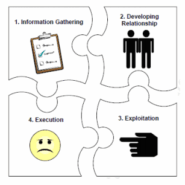

Não importa se estamos diante de um ataque de ransomware, exfiltração de dados, invasão de infraestrutura crítica ou até espionagem estatal. Em muitos desses cenários, a engenharia social atua como gatilho inicial ou componente auxiliar. Mesmo em ataques mais automatizados, como botnets e malware as a service, há uma etapa inicial que geralmente exige a interação humana: abrir um anexo, visitar um link, executar um arquivo, instalar um aplicativo duvidoso.

Além disso, o crescimento das redes sociais como repositórios públicos de informações pessoais torna ainda mais fácil a coleta de dados para ataques dirigidos. Segundo pesquisa da Stanford University, aproximadamente 88% das violações de dados são causadas por erro humano — quase sempre derivado de manipulação social.

Conscientização e cultura de segurança

A forma mais eficaz de mitigar os riscos da engenharia social não está em uma ferramenta tecnológica, mas em educação contínua. Campanhas internas de conscientização, simulações de phishing, treinamentos regulares e políticas de comunicação segura são essenciais.

As organizações também devem estabelecer canais confiáveis para reportar incidentes ou tentativas de engano, incentivando uma cultura em que o colaborador seja um agente ativo da segurança — e não apenas um possível alvo.

Conclusão

A engenharia social é o fio invisível que entrelaça os mais diversos tipos de ataques cibernéticos. Seja em campanhas de phishing, fraudes corporativas ou espionagem, ela continua sendo uma das táticas mais eficazes e subestimadas no arsenal dos atacantes. E, ao contrário de softwares maliciosos que exigem constante atualização, os truques da mente humana evoluem com a sociedade.

Portanto, enquanto investimos em firewalls, antivírus e inteligência artificial para proteção, é imprescindível lembrar: nenhuma tecnologia substitui uma mente bem treinada para reconhecer a manipulação. Proteger o usuário é proteger a base de toda a estrutura digital.

Referência Bibliográfica:

-

Verizon. (2024). Data Breach Investigations Report (DBIR).

Disponível em: https://www.verizon.com/business/resources/reports/dbir/