MongoBleed: a falha crítica que revelou senhas e dados de 87 mil instâncias do MongoDB

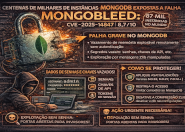

Nos últimos dias de 2025, uma falha de segurança crítica no MongoDB veio à tona e rapidamente se tornou um dos maiores alertas do ano para administradores de bancos de dados, equipes de segurança e desenvolvedores. Batizada informalmente de MongoBleed e registrada como CVE-2025-14847, essa vulnerabilidade permite que invasores não autenticados extraiam dados sensíveis da memória de instâncias do MongoDB, incluindo credenciais, chaves de API e informações de sessão, simplesmente enviando pacotes de rede especialmente manipulados — sem necessidade de credenciais válidas. Estima-se que mais de 87 000 instâncias de MongoDB estão expostas e potencialmente vulneráveis em todo o mundo, incluindo implantações públicas e internas.

Este artigo explora em profundidade o que é essa vulnerabilidade, como ela funciona, os riscos associados e as melhores práticas de mitigação e resposta — especialmente relevantes para administradores que dependem de MongoDB em ambientes corporativos ou críticos.

1. Entendendo a vulnerabilidade CVE-2025-14847 (MongoBleed)

1.1 O que é MongoBleed?

MongoBleed é o nome atribuído à falha de vazamento de memória no MongoDB, atribuída ao identificador CVE-2025-14847 com pontuação CVSS de 8,7/10 — indicando um risco alto a crítico. Essa vulnerabilidade está atrelada à forma como o servidor MongoDB processa dados comprimidos usando a biblioteca de compressão zlib.

1.2 Como a falha é explorada

A vulnerabilidade reside no módulo de descompressão de mensagens zlib do MongoDB (message_compressor_zlib.cpp). Ao enviar mensagens de rede manipuladas incorretamente, um atacante pode induzir o servidor a devolver memória heap não inicializada em respostas — o que pode conter informações confidenciais como:

-

Senhas e hashes de usuários;

-

Tokens e chaves de API;

-

Dados de sessão;

-

Informações de configuração interna.

Essa vulnerabilidade pode ser explorada antes da autenticação, o que significa que qualquer serviço MongoDB exposto à internet ou acessível por qualquer conexão de rede sem restrição é um alvo potencial, mesmo que não exigisse acesso válido.

2. Escopo global: dezenas de milhares de instâncias vulneráveis

2.1 Número de servidores expostos

Segundo dados de mapeamento de superfície de ataque, mais de 87 000 instâncias de MongoDB estão acessíveis publicamente e vulneráveis à exploração do MongoBleed — muitas ainda operando em versões que não foram atualizadas com o patch de segurança disponibilizado pela equipe do MongoDB.

Esses servidores estão distribuídos em diversos países, com concentrações significativas nos Estados Unidos, China, Alemanha, Índia e França — o que demonstra a escala global do problema.

2.2 Ameaça além de servidores públicos

Embora grande parte dos ataques seja facilitada por instâncias publicamente expostas, ambientes internos e privados também são suscetíveis, especialmente se não estiverem protegidos por mecanismos de firewall, segmentação de rede ou autenticação adequada.

3. Por que isso é especialmente perigoso?

3.1 Exploração sem autenticação

A ausência de exigência de autenticação torna esse problema particularmente grave. Um invasor só precisa conseguir conectividade de rede com o servidor MongoDB para iniciar a exploração, o que reduz significativamente as barreiras técnicas para um ataque bem-sucedido.

3.2 Vazamento de dados confidenciais

A exploração pode permitir que um atacante veja partes da memória do servidor, o que pode incluir credenciais em texto simples, tokens de sessão, chaves de serviços de nuvem e outras informações que normalmente deveriam estar protegidas — potencialmente abrindo portas para compromissos mais profundos.

3.3 Similaridade com falhas históricas

Especialistas já compararam o MongoBleed a falhas antigas como o bug Heartbleed em OpenSSL, embora o vetor seja diferente. O ponto comum é a capacidade de vazar memória sensível de um servidor sem autenticação ou interação do usuário.

4. Impactos práticos e cenários de exploração

4.1 Potencial para ataques coordenados

Uma vez que a exploração não requer credenciais, servidores vulneráveis podem ser escaneados e atacados em massa por automatizações, como scripts públicos de prova de conceito (PoC) que já foram liberados por pesquisadores e criticamente rastreados por equipes de segurança.

4.2 Exfiltração de segredos corporativos

Empresas com MongoDB hospedando dados internos — incluindo credenciais de serviços de nuvem, tokens de API ou dados de usuários — podem sofrer exfiltrações sigilosas, mesmo que seu banco de dados não seja diretamente acessível por interfaces de aplicação.

4.3 Riscos de multi-vetores de ataque

Uma vez expostos dados como chaves e credenciais, atacantes podem ampliar a exploração para comprometer outros sistemas conectados ao mesmo servidor ou serviços relacionados — tornando a resposta ao incidente ainda mais complexa.

5. Mitigação e melhores práticas de defesa

5.1 Atualizações urgentes de software

A MongoDB, Inc. liberou correções de segurança para diversas versões do servidor MongoDB, incluindo:

-

8.2.3

-

8.0.17

-

7.0.28

-

6.0.27

-

5.0.32

-

4.4.30

Usuários de MongoDB Atlas (serviço gerenciado) já tiveram a proteção aplicada automaticamente.

5.2 Remediações intermediárias

Para organizações que não podem atualizar imediatamente, analistas de segurança recomendam:

-

Desabilitar a compressão zlib no MongoDB, substituindo por mecanismos alternativos ou desativando totalmente.

-

Restringir o acesso à rede, permitindo conexões apenas de hosts confiáveis ou através de VPN/firewall.

-

Monitorar logs de conexão pre-authentication, procurando por tentativas anômalas de conexão ou padrões incomuns de tráfego que possam indicar exploração.

5.3 Gestão de configuração e redução de superfície de ataque

Garantir que instâncias de banco de dados não fiquem expostas diretamente à internet sem autenticação ou camadas de proteção adicionais (como proxies seguros) é uma prática fundamental que reduz a superfície de ataque e a probabilidade de exploração bem-sucedida.

Conclusão

A vulnerabilidade CVE-2025-14847, apelidada MongoBleed, representa um alerta crítico para profissionais de cibersegurança de todos os níveis: uma simples falha na implementação de uma biblioteca de compressão pode levar ao vazamento de informações sensíveis sem qualquer autenticação, abrindo portas para ataques em tempo real e comprometendo dados que deveriam permanecer fortemente protegidos.

Com mais de 87 000 instâncias do MongoDB potencialmente expostas e vulneráveis, a importância de aplicar atualizações de segurança imediatamente, implementar práticas de restrição de acesso e realizar monitoramento contínuo não pode ser subestimada. A natureza dessa falha — acessível antes de qualquer autenticação — torna a defesa proativa crucial, pois a simples exposição de um servidor na internet pode ser o suficiente para permitir que um invasor extraia segredos corporativos.

Organizações devem priorizar uma abordagem de segurança em profundidade, combinando atualizações rápidas, configuração segura das instâncias e monitoramento contínuo para reduzir a probabilidade de comprometimento e minimizar o impacto caso uma exploração ocorra.

Referências Bibliográficas

-

Falha expõe senhas e dados de 87 mil instâncias do MongoDB — TecMundo. Disponível em: https://www.tecmundo.com.br/seguranca/409565-falha-expoe-senhas-e-dados-de-87-mil-instancias-do-mongodb.htm TecMundo

-

MongoDB Vulnerability CVE-2025-14847 under active exploitation worldwide — The Hacker News. Disponível em: https://thehackernews.com/2025/12/mongodb-vulnerability-cve-2025-14847.html