Engenharia social ao extremo: hackers usam falsa “Tela Azul da Morte” para instalar malware em Windows

Em um cenário de ameaças cada vez mais engenhoso e personalizado, pesquisadores de segurança cibernética identificaram uma nova campanha mal-iciosa que faz uso de um truque psicológico clássico para enganar usuários do Windows e induzi-los a instalarem malware em seus próprios sistemas. Aproveitando a familiaridade e o medo associados à conhecida Tela Azul da Morte (BSOD) — e agora frequentemente exibida como “Tela Preta da Morte” em versões recentes do Windows —, atacantes estão combinando phishing sofisticado e engenharia social para induzir vítimas a executar comandos que instalam ferramentas maliciosas que oferecem acesso remoto e roubo de dados.

Este artigo detalha a natureza dessa campanha, os mecanismos técnicos que a tornam eficaz, os riscos que ela representa para usuários e organizações, e as estratégias de mitigação que podem ser adotadas para se proteger contra esse tipo de ataque.

1. A campanha PHALT#BLYX: phishing + falsa BSOD

1.1 O vetor de ataque inicial

A campanha em questão, rastreada por especialistas em segurança sob o codinome PHALT#BLYX, começa com um ataque de phishing altamente segmentado que tem como alvo funcionários do setor hoteleiro e de turismo. Os invasores enviam e-mails que se passam por mensagens legítimas de plataformas de reservas online — como Booking.com — alertando sobre uma suposta questão em uma reserva, cancelamento ou reembolso.

O objetivo dessa primeira etapa é gerar urgência e curiosidade, incentivando a vítima a clicar em um link para “ver detalhes” imediatamente. Quando esse link é clicado, em vez de levar a um site legítimo, ele redireciona a vítima para um site falso que imita com alta fidelidade o serviço legítimo da plataforma de reservas.

1.2 A armadilha da falsa Tela Azul da Morte

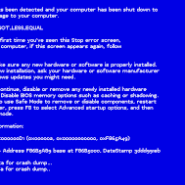

Após acessar a página fraudulenta, o usuário é induzido a ver inicialmente um aviso de carregamento “demorado”. Em seguida, a página é colocada em modo de tela cheia e exibe uma simulação muito convincente da Tela Azul da Morte (BSOD) — um erro crítico que muitos usuários associam a problemas graves de sistema operacional.

A intenção é provocar pânico e urgência imediata no usuário, levando-o a tomar uma ação impulsiva para “corrigir” o falso erro — tipicamente seguindo instruções exibidas na própria tela. Essas instruções muitas vezes pedem que o usuário abra o Executar do Windows e cole um comando que, supostamente, resolveria o problema.

2. Execução do malware e evasão de defesas

2.1 O uso de comandos PowerShell maliciosos

Quando a vítima segue as instruções e cola o comando sugerido, ela acaba executando um script via PowerShell — uma ferramenta legítima do Windows que permite automação e administração do sistema. Nesse caso, o script é programado para baixar e instalar um payload malicioso em segundo plano.

Esse script geralmente explora componentes legítimos do sistema, como o MSBuild.exe (Microsoft Build Engine), para compilar ou instalar código malicioso sem disparar alertas por parte de soluções de segurança tradicionais. Esse tipo de abordagem, conhecida como living-off-the-land, usa ferramentas legítimas para efetuar ações maliciosas, dificultando a detecção por parte de antivírus ou EDR.

2.2 Malware instalado: DCRAT e acesso remoto

Uma vez que o comando é executado, o sistema baixa um Remote Access Trojan (RAT) — identificado em algumas instâncias como DCRAT — que oferece aos invasores controle remoto total do sistema infectado. Esse tipo de malware é extremamente perigoso porque pode:

-

Registrar teclas digitadas e capturar telas (keylogging);

-

Roubar senhas, cookies, credenciais e dados financeiros;

-

Exfiltrar arquivos confidenciais;

-

Implantar outros malwares ou ferramentas para mineração de criptomoedas;

-

Movimentar-se lateralmente em redes corporativas comprometidas.

Além disso, o RAT pode desabilitar ou excluir mecanismos de proteção do Windows, como o Windows Defender, mantendo a persistência do acesso mesmo após reinicializações ou tentativas de limpeza básica.

3. Por que a técnica funciona: psicologia e evasão técnica

3.1 Exploração de medos comuns

O uso de uma falsa BSOD é uma forma eficaz de explorar o medo psicológico natural dos usuários. Históricamente, a Tela Azul da Morte é associada a falhas sérias de hardware, corrupção de dados ou perda total do sistema, e muitos usuários — especialmente em ambientes de alto estresse como hotéis ou operações corporativas — podem agir de forma irracional quando confrontados com essa tela.

Essa técnica de manipulação psicológica faz parte de uma categoria mais ampla de engenharia social avançada, em que os invasores manipulam emoções, urgência ou autoridade percebida para induzir a ação do usuário, em vez de depender exclusivamente de vulnerabilidades técnicas.

3.2 Evasão de detecção automática por segurança

Ao usar ferramentas legítimas do sistema, como PowerShell e MSBuild.exe, o ataque evita disparar mecanismos tradicionais de detecção que se baseiam em identificar binários suspeitos ou comportamentos maliciosos explicitamente. Isso faz com que o código malicioso seja executado quase como se fosse parte do próprio sistema, escapando de defesas automatizadas que não analisam profundamente as ações dos módulos legítimos.

4. Impactos potenciais e cenários de risco

4.1 Comprometimento de redes corporativas

Em ambientes empresariais, especialmente setores como hotelaria, turismo e serviços de reserva online, um único sistema comprometido pelo RAT pode se tornar um ponto de entrada para movimentação lateral, ou seja, exploração de outros sistemas internos da rede. Esse tipo de infiltração pode levar a vazamentos de dados sensíveis de clientes, espionagem corporativa ou implantação de outros agentes maliciosos.

4.2 Roubo de credenciais e identidades

Com RATs, os invasores podem capturar credenciais de acesso a sistemas críticos, como plataformas de gestão, bancos de dados de hóspedes ou sistemas de pagamentos, aumentando significativamente o risco de fraudes financeiras ou roubo de identidade.

4.3 Erosão da confiança e prejuízo reputacional

Além das consequências técnicas, campanhas que utilizam táticas psicológicas para enganar usuários podem causar perda de confiança em ferramentas legítimas e elevar o receio de interações digitais normais, prejudicando a produtividade e a confiança geral em ambientes corporativos.]

5. Como se proteger contra ataques de “falsa BSOD”

5.1 Treinamento e conscientização de usuários

Educar funcionários e usuários sobre os riscos de phishing avançado e engenharia social é uma das defesas mais eficazes. As organizações devem preparar treinamentos que incluam exemplos reais de ataques, como telas falsas de erro e pedidos de execução de comandos, para reduzir a probabilidade de “respostas impulsivas”.

5.2 Resposta coordenada a incidentes

Equipes de segurança devem desenvolver protocolos de resposta rápida para casos em que usuários relatam mensagens de erro incomuns, inclusive confirmando com suporte técnico antes de executar qualquer ação sugerida por telas ou e-mails.

5.3 Ferramentas de proteção robustas

Soluções modernas de proteção, como EDR/XDR com análise comportamental avançada, podem identificar anomalias em comandos PowerShell e uso não usual de utilitários, ajudando a bloquear execuções suspeitas antes que causem comprometimento total do sistema.

5.4 Segmentação e isolamento de sistemas críticos

Em ambientes corporativos, limitar o acesso à internet e segmentar redes ajuda a evitar que uma máquina comprometida sirva como ponto de partida para ataques mais amplos.

Conclusão

A campanha que utiliza uma falsa Tela Azul da Morte no Windows como isca para instalar malware representa uma evolução preocupante na forma como cibercriminosos combinam engenharia social sofisticada com técnicas de evasão técnica, induzindo usuários a executarem ações maliciosas por conta própria. Diferentemente de ataques que exploram vulnerabilidades de software, esse esquema se apoia no medo e na confiança do usuário em interfaces familiares, fazendo com que até administradores menos experientes possam ser vítimas de infecções profundas.

Para mitigar esse risco, além de investir em soluções técnicas de defesa, as organizações devem apostar em conscientização de usuários, treinamento contínuo, monitoramento comportamental e protocolos sólidos de resposta a incidentes. Somente dessa forma será possível reduzir a eficácia de campanhas de social engineering que exploram não vulnerabilidades de código, mas vulnerabilidades humanas — o que, em muitos casos, é ainda mais perigoso.

Referências Bibliográficas

-

Hackers criam falsa tela azul no Windows para espalhar malware — Tecnoblog. Disponível em: https://tecnoblog.net/noticias/hackers-criam-falsa-tela-azul-no-windows-para-espalhar-malware/

-

New ClickFix Attack Uses Fake Windows Blue Screen (BSOD) to Trick Victims — ThaiCERT. Disponível em: https://www.thaicert.or.th/en/2026/01/07/new-clickfix-attack-campaign-uses-fake-windows-blue-screen-bsod-to-trick-victims-into-installing-malware/