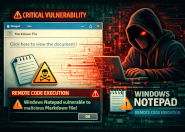

Quando o simples se torna perigoso: Vulnerabilidade crítica no Notepad do Windows e o risco de execução remota de código

O Notepad é um dos aplicativos mais antigos e universalmente conhecidos do sistema operacional Windows. Desde o lançamento das primeiras versões da plataforma, esse editor de texto minimalista sempre foi sinônimo de simplicidade: abrir, editar e salvar arquivos de texto sem qualquer sofisticação. Contudo, em um mundo onde a tecnologia evolui rapidamente e novos recursos são incorporados a softwares consagrados, até uma ferramenta aparentemente inócua pode se tornar um vetor de ataque — como foi demonstrado pela descoberta recente de uma vulnerabilidade crítica que permite a execução remota de código (RCE) por meio do Notepad no Windows 11.

O que aconteceu? Entendendo a vulnerabilidade CVE-2026-20841

A vulnerabilidade em questão está catalogada como CVE-2026-20841 e recebeu uma pontuação de 8,8 no sistema CVSS, classificada como de alta gravidade. Diferente do editor tradicional rodando exclusivamente com texto simples, a versão moderna do Notepad distribuída via Microsoft Store passou a incluir suporte a Markdown e links incorporados, além de outras funcionalidades que estenderam sua superfície de ataque.

Pesquisadores de segurança identificaram que atacantes podem criar arquivos Markdown maliciosos — arquivos de texto com extensão .md — contendo links cuidadosamente forjados. Quando a vítima abre esse arquivo no Notepad e clica em um desses links, o aplicativo pode acionar protocolos e comandos do sistema operacional para baixar e executar arquivos remotos sem a devida validação. Esse processo pode ocorrer silenciosamente ou com pouca intervenção do usuário, dependendo das configurações de segurança local.

O comportamento explorável está diretamente relacionado a maneiras como o Notepad processa e interpreta elementos dentro de Markdown, inclusive protocolos específicos que não passam pelos mecanismos tradicionais de bloqueio de execução. Isso fez com que uma ferramenta antes considerada segura e passiva pudesse servir como porta de entrada para comprometer completamente um sistema.

Vetores de ataque e exploração: O papel da engenharia social

Embora a vulnerabilidade em si seja técnica, sua exploração eficaz depende fortemente de engenharia social, uma das técnicas mais exploradas por agentes maliciosos. O vetor típico começa com um e-mail de phishing ou uma campanha de distribuição de arquivos maliciosos, nos quais um arquivo Markdown aparentemente legítimo é enviado ao usuário — muitas vezes disfarçado como um documento útil ou interessante.

Quando o arquivo é aberto no Notepad, a armadilha é acionada apenas se o usuário clicar no link fraudulento incorporado no documento. Esse clique pode desencadear a execução de comandos que baixam conteúdo malicioso de servidores controlados pelos atacantes, resultando em instalação de malware, comprometimento de dados ou até controle remoto da máquina com os mesmos privilégios do usuário afetado.

Impactos potenciais para organizações e usuários finais

Os impactos potenciais dessa vulnerabilidade são amplos e significativos:

-

Execução remota de código: Possibilidade de instalação e execução de malware arbitrário no contexto de segurança do sistema afetado.

-

Elevação de privilégios: Caso o usuário esteja logado com uma conta administrativa, o código malicioso poderá operar com esses mesmos privilégios.

-

Persistência e escalonamento de ataque: A execução inicial pode servir como base para outras cargas maliciosas, como ransomwares, keyloggers ou ferramentas de espionagem.

-

Comprometimento de dados sensíveis: Em ambientes corporativos, uma falha explorada pode expor dados críticos de negócios e permitir movimentos laterais dentro da rede.

A natureza aparentemente inocente do Notepad — um aplicativo que muitos usuários consideram seguro por padrão — faz com que a exploração dessa vulnerabilidade seja ainda mais insidiosa, pois o usuário pode não perceber o risco até que o dano já esteja feito.

Resposta e correção: O papel do Patch Tuesday

Reconhecendo a gravidade do problema, a Microsoft abordou a vulnerabilidade dentro do seu ciclo de atualizações de segurança conhecido como Patch Tuesday de fevereiro de 2026. A correção foi projetada para mitigar a exploração do RCE, introduzindo mecanismos de aviso para ações que envolvam a abertura de links não convencionais dentro do Notepad e reforçando a sanitização de entradas ao processar conteúdos potencialmente perigosos.

Embora a correção torne a exploração mais difícil, ainda é essencial para usuários e administradores aplicar imediatamente todas as atualizações de segurança disponíveis. A atualização automática por meio da Microsoft Store também significa que a maioria dos usuários do Windows 11 receberá a correção sem intervenção manual, contanto que seus sistemas estejam configurados para receber atualizações automaticamente.

Práticas recomendadas de segurança para mitigar riscos semelhantes

Além de aplicar patches, especialistas em segurança recomendam um conjunto de medidas complementares para reduzir o risco de incidentes similares:

-

Educação continuada sobre engenharia social — Capacitar usuários para reconhecer e evitar armadilhas de phishing e anexos suspeitos.

-

Princípio de menor privilégio — Utilizar contas de usuário padrão para atividades diárias, minimizando privilégios administrativos.

-

Monitoramento e análise de comportamento de aplicativos — Deploy de soluções EDR/XDR que alertem sobre execuções anômalas.

-

Políticas de segurança mais rígidas para abrir arquivos e links externos, especialmente em ambientes corporativos.

Essas práticas, quando devidamente implementadas, reduzem drasticamente a superfície de ataque e elevam o custo operacional para cibercriminosos que buscam explorar falhas como a do Notepad.

Conclusão

A descoberta e correção da vulnerabilidade CVE-2026-20841 no Notepad do Windows 11 servem como um lembrete profundo de que nenhum software está imune a falhas de segurança, independentemente de seu histórico ou simplicidade percebida. A evolução de funcionalidades — como suporte a Markdown e integração com protocolos de sistema — pode inadvertidamente aumentar a superfície de ataque se não for acompanhada de rigorosas práticas de desenvolvimento seguro.

Para organizações e usuários, essa situação ressalta a importância contínua de manter sistemas atualizados, reforçar políticas de segurança e educar usuários sobre os riscos inerentes ao processamento de conteúdo externo. Em um panorama de ameaças cada vez mais sofisticado, a prevenção e a resposta estratégica às vulnerabilidades são tão essenciais quanto o próprio desenvolvimento tecnológico.

Referências Bibliográficas

-

Falha crítica no Notepad do Windows expõe PCs a invasão remota (TecMundo) — Detalha a vulnerabilidade e seus vetores de exploração.

https://www.tecmundo.com.br/seguranca/410655-falha-critica-no-notepad-do-windows-expoe-pcs-a-invasao-remota.htm -

Windows Notepad Markdown feature opens door to RCE (Help Net Security) — Explica tecnicamente como o recurso de Markdown introduziu a superfície de ataque.

https://www.helpnetsecurity.com/2026/02/12/windows-notepad-markdown-feature-opens-door-to-rce-cve-2026-20841/