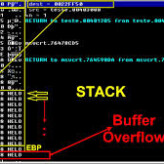

Olá pessoal !!! Sejam bem-vindos ao site Ethical Hacker !!! Um excelente vídeo sobre Buffer Overflow !!! Na verdade é uma obra de arte desenvolvida por Marcelo Carvalho, pois explica com muito critério e entretenimento os processos envolvidos !!! Um grande abraço a todos...

Ler Mais