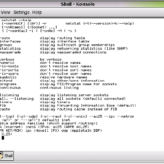

Um estouro de buffer ou buffer overflow é uma anomalia em que um programa ao gravar dados excede o limite de buffer e sobrescreve a memória. Isto caracteriza um caso especial de violação de segurança de memória. Isto quase sempre resulta em corrupção de dados adjacentes na pilha, e no caso de um transbordamento disparado por engano, quase sempre fará com que o programa deixe de funcionar ou funcione incorretamente caracterizando um...

Ler Mais