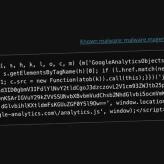

Hackers exploram o Google Tag Manager para implantar skimmers de cartão de crédito em lojas Magento Recentemente, atores de ameaças têm explorado o Google Tag Manager (GTM) para injetar skimmers de cartão de crédito em lojas de e-commerce baseadas na plataforma Magento. Esses skimmers são scripts maliciosos que capturam informações sensíveis inseridas pelos usuários durante o processo de checkout, como números de cartão de...

Ler Mais