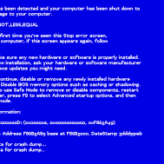

Engenharia social ao extremo: hackers usam falsa “Tela Azul da Morte” para instalar malware em Windows Em um cenário de ameaças cada vez mais engenhoso e personalizado, pesquisadores de segurança cibernética identificaram uma nova campanha mal-iciosa que faz uso de um truque psicológico clássico para enganar usuários do Windows e induzi-los a instalarem malware em seus próprios sistemas. Aproveitando a familiaridade e o medo...

Ler Mais