Quando o simples se torna perigoso: Vulnerabilidade crítica no Notepad do Windows e o risco de execução remota de código O Notepad é um dos aplicativos mais antigos e universalmente conhecidos do sistema operacional Windows. Desde o lançamento das primeiras versões da plataforma, esse editor de texto minimalista sempre foi sinônimo de simplicidade: abrir, editar e salvar arquivos de texto sem qualquer sofisticação. Contudo, em um...

Ler Mais

Kali365: O novo ecossistema de phishing que está transformando o roubo de contas Microsoft em um serviço profissional

A evolução do cibercrime moderno está cada vez mais associada à industrialização dos ataques digitais. Ferramentas que antes exigiam conhecimento técnico avançado agora são disponibilizadas como...

Kali365: O novo ecossistema de phishing que está transformando o roubo de contas Microsoft em um serviço profissional

A evolução do cibercrime moderno está cada vez mais associada à industrialização dos ataques digitais. Ferramentas que antes exigiam conhecimento técnico avançado agora são disponibilizadas como...

A nova fronteira dos ciberataques: Como dados esquecidos estão se tornando o alvo preferencial dos criminosos digitais

Durante décadas, a segurança da informação concentrou seus esforços na proteção de sistemas críticos, servidores, bancos de dados ativos e aplicações corporativas. Firewalls, antivírus, sistemas de detecção de...

A nova fronteira dos ciberataques: Como dados esquecidos estão se tornando o alvo preferencial dos criminosos digitais

Durante décadas, a segurança da informação concentrou seus esforços na proteção de sistemas críticos, servidores, bancos de dados ativos e aplicações corporativas. Firewalls, antivírus, sistemas de detecção de...

IA na linha de frente da defesa digital: Como o projeto Glasswing da Anthropic encontrou mais de 10 mil vulnerabilidades em apenas um mês

A inteligência artificial está transformando rapidamente o cenário da cibersegurança. Durante anos, especialistas utilizaram ferramentas automatizadas para identificar falhas em aplicações,...

IA na linha de frente da defesa digital: Como o projeto Glasswing da Anthropic encontrou mais de 10 mil vulnerabilidades em apenas um mês

A inteligência artificial está transformando rapidamente o cenário da cibersegurança. Durante anos, especialistas utilizaram ferramentas automatizadas para identificar falhas em aplicações,...

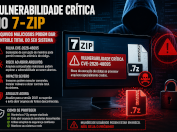

Vulnerabilidade crítica no 7-Zip coloca milhões de usuários em risco: Quando um arquivo compactado pode se tornar uma porta de entrada para ataques

Ferramentas de compactação de arquivos fazem parte da rotina de milhões de usuários e empresas em todo o mundo. Entre elas, o 7-Zip se destaca por ser gratuito, de código aberto e...

Vulnerabilidade crítica no 7-Zip coloca milhões de usuários em risco: Quando um arquivo compactado pode se tornar uma porta de entrada para ataques

Ferramentas de compactação de arquivos fazem parte da rotina de milhões de usuários e empresas em todo o mundo. Entre elas, o 7-Zip se destaca por ser gratuito, de código aberto e...