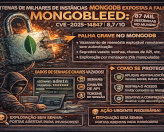

MongoBleed: a falha crítica que revelou senhas e dados de 87 mil instâncias do MongoDB Nos últimos dias de 2025, uma falha de segurança crítica no MongoDB veio à tona e rapidamente se tornou um dos maiores alertas do ano para administradores de bancos de dados, equipes de segurança e desenvolvedores. Batizada informalmente de MongoBleed e registrada como CVE-2025-14847, essa vulnerabilidade permite que invasores não...

Ler Mais

A nova era da ciberespionagem: Como hackers chineses automatizaram ataques com IA

Em meados de 2025, a cena global de segurança cibernética testemunhou um marco preocupante: o uso de inteligência artificial — especificamente a plataforma de IA da Anthropic — para automatizar ataques cibernéticos de grande escala sem intervenção...

A nova era da ciberespionagem: Como hackers chineses automatizaram ataques com IA

Em meados de 2025, a cena global de segurança cibernética testemunhou um marco preocupante: o uso de inteligência artificial — especificamente a plataforma de IA da Anthropic — para automatizar ataques cibernéticos de grande escala sem intervenção...

Ameaça global ou ciberativismo destrutivo? Entendendo os ataques ao Brasil por hacktivistas internacionais

Nos últimos anos, o Brasil tem experimentado um aumento significativo na incidência de ataques cibernéticos direcionados por grupos hacktivistas que cruzam fronteiras geopolíticas, refletindo uma tendência global em que atores...

Ameaça global ou ciberativismo destrutivo? Entendendo os ataques ao Brasil por hacktivistas internacionais

Nos últimos anos, o Brasil tem experimentado um aumento significativo na incidência de ataques cibernéticos direcionados por grupos hacktivistas que cruzam fronteiras geopolíticas, refletindo uma tendência global em que atores...

Quando uma planilha se torna porta de entrada: A ameaça oculta de malware em Excel

Embora o Microsoft Excel seja uma das ferramentas mais utilizadas em ambientes corporativos e domésticos no mundo, não é apenas um software de produtividade — ele também tem sido explorado repetidamente por cibercriminosos como vetor de infecção....

Quando uma planilha se torna porta de entrada: A ameaça oculta de malware em Excel

Embora o Microsoft Excel seja uma das ferramentas mais utilizadas em ambientes corporativos e domésticos no mundo, não é apenas um software de produtividade — ele também tem sido explorado repetidamente por cibercriminosos como vetor de infecção....

Brasil no topo global de ransomware: Análise profunda do crescimento das extorsões digitais

O Brasil consolidou-se como um dos principais alvos globais quando o assunto é ransomware, um dos vetores mais lucrativos e destrutivos dentro do cibercrime moderno. Segundo o “Relatório de Ameaças Cibernéticas da Acronis – 2º Semestre de...

Brasil no topo global de ransomware: Análise profunda do crescimento das extorsões digitais

O Brasil consolidou-se como um dos principais alvos globais quando o assunto é ransomware, um dos vetores mais lucrativos e destrutivos dentro do cibercrime moderno. Segundo o “Relatório de Ameaças Cibernéticas da Acronis – 2º Semestre de...